La ciberdelincuencia se convirtió en una de las amenazas más serias en la era digital. A medida de que más personas y empresas dependen de Internet para sus actividades cotidianas, los ciberdelincuentes encontraron diversas formas de aprovecharse de esta vulnerabilidad.

Los peligros son múltiples: desde el robo de identidad y la suplantación de cuentas hasta ataques más complejos que pueden comprometer la seguridad de datos sensibles, con consecuencias devastadoras tanto para individuos como para organizaciones.

Últimamente, los ciberdelincuentes comenzaron a utilizar la modalidad de malware, en la cual crean programas para infiltrarse en dispositivos y robar información sin que el usuario lo note.

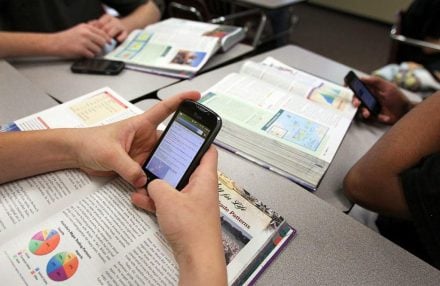

En este contexto, existen programas y aplicaciones que pueden comprometer tanto la privacidad como la seguridad, afectando el rendimiento del móvil y exponiendo datos personales. Se trata de versiones modificadas de aplicaciones populares, como WhatsApp o Minecraft.

Según información de Computer Hoy, estos son conocidos bajo los nombres de Necro y TrickMo. Dado que ambos operan en sistemas Android, por lo que los especialistas recomienda a los usuarios evitar descargar aplicaciones fuera de la tienda oficial de ‘apps’, ya que estas requieren permisos que les permiten actuar de forma silenciosa.

“Las aplicaciones descargadas a través de tiendas oficiales suelen ser más seguras (aunque no siempre), mientras que las pirateadas o provenientes de fuentes menos legítimas son más propensas a contener malware”, explican expertos de Kaspersky.

¿Qué es el malware?

El malware, o software malicioso, es un término que engloba diferentes tipos de programas diseñados para infiltrarse, dañar o robar información de dispositivos sin el consentimiento del usuario.

Su funcionamiento varía según el tipo, pero en general, se propaga a través de descargas engañosas, correos electrónicos fraudulentos o incluso vulnerabilidades en software desactualizado.

Una vez instalado en un dispositivo, el malware puede llevar a cabo diversas acciones, como robar datos personales, controlar la cámara o el micrófono, o utilizar recursos del sistema para realizar actividades maliciosas, como ataques a otros dispositivos.

Fuente: TN